نظارت بهجاي مهندسي معكوس Blue Project SysTracer Pro v2.4 x86/x64

نظارت بهجاي مهندسي معكوس Blue Project SysTracer Pro v2.4 x86/x64

تا بهحال به این نكته كه یك نرمافزار، سیستمعامل، مرورگر و... چطور كار میكند و چگونه فرامین مشخص شده توسط شما را در خود ذخیره میكند توجه كردهاید؟ بهنظر شما وقتی زبان محیط كاربری در نرمافزار موردنظرتان را از انگلیسی به فارسی تغییر میدهید یا حتی وقتی كه كشور مورد نظر برای نمایش ساعت در ویندوز را روی ایران تنظیم میكنید، چه عملیاتی در پشت پرده صورت میپذیرد تا این تغییرات در نرمافزار یا سیستمعامل رایانه شما ذخیره شوند؟

تا بهحال فكر كردهاید نرمافزارهایی كه با رمز عبور حفاظت میشوند، رمز مربوط را چطور و در كجا ذخیره میكنند؟ قفلهای نرمافزاری و سختافزاری چطور؟ بهنظر شما پس از وارد كردن شماره سریال یك برنامه جهت اجرا، آن سریال در كدام بخش از نرمافزار، سیستمعامل یا هارددیسك رایانه شما ذخیره میشود و چگونه امكان استفاده از برنامه بدون درخواست مجدد شماره سریال در اختیار شما قرار میگیرد؟

بسیاری از فعالیتهای فوق بهصورت پنهان و كاملا مخفی در سیستمعامل بهانجام میرسند و دانستن برخی از آنها نیز بههیچ وجه برای شما لازم نیست! اما گاهی اوقات كشف این رازها میتواند مفید و نیز بسیار مخرب باشد! بهعنوان مثال با زیرنظر گرفتن فعالیتهای پنهانی یك ویروس میتوانید عكس عملیات انجام شده توسط آن را به انجام برسانید و در جهت حذف ویروس یا ساخت نرمافزار موردنیاز برای پاكسازی آن اقدام كنید. اما در جای دیگر نیز با زیرنظر گرفتن چگونگی ذخیره رمزعبور برای دسترسی به یك برنامه و حذف فایل یا كلید رجیستری دربردارنده این رمز، میتوانیم به بخشهای حفاظت شده یك نرمافزار دسترسی پیدا كنیم بدون آنكه مجوز دسترسی به آن را در اختیار داشته باشیم!

مهندسی معكوس

همانطور كه میدانید آگاهی از بسیاری از مثالهای فوق با تسلط به علم مهندسی معكوس نرمافزارها امكانپذیر است. این علم به شما این امكان را میدهد تا بدون نیاز به اجرای نرمافزارها و با بررسی كدهای دودویی (باینری) آنها، عملكردشان را كشف كنید و بهطور كامل از ریز فعالیتهای یك نرمافزار آگاه شوید. مهندسی معكوس پیچیدگیهای بسیار زیادی دارد و بهطور خلاصه میتوانیم بگوییم یادگیری و بهكارگیری آن، كار هر كسی نیست! بهنظر شما با وجود این پیچیدگی آیا راه حل دیگری برای كشف رازهای پنهان نرمافزارها و سیستمعامل (كه بهنوعی یك نرمافزار بزرگ و پیچیده بهشمار میرود) وجود دارد؟ برای پاسخ به این سوال قصد داریم نرمافزار SysTracer را به شما معرفی كنیم.

كارآگاه خصوصی

نرمافزار SysTracer ابزاری قدرتمند با روش كار بسیار ساده است. این برنامه قادر است همچون یك فرد بسیار كنجكاو یا یك كارآگاه بسیار باهوش، تمام فعالیتها و تغییرات رخ داده در سیستمعامل را زیرنظر بگیرد و ریز بهریز گزارش آنها را در اختیار شما قرار دهد.

كشف اسرار با مقایسه

همانطور كه گفتیم این نرمافزار روش عملكرد بسیار سادهای دارد و این روش چیزی نیست جز مقایسه! در این روش شما باید پیش از وقوع تغییرات یك كپی برابر با اصل را توسط این برنامه از اطلاعات و تنظیمات سیستمعامل تهیه كنید. سپس به اجرای نرمافزار یا نرمافزارهای موردنظرتان بپردازید یا تغییرات دلخواه را در سیستمعامل و برنامههای مربوط اعمال و پس از وقوع این تغییرات نیز یك كپی دیگر از اطلاعات و تنظیمات موجود تهیه كنید. حالا به كمك ابزارهای طراحی شده در برنامه، كپیهای پیش و پس از وقوع تغییرات را با یكدیگر مقایسه كرده و تمام تغییرات بهوجود آمده در بخشهای مختلف را مشاهده میكنید! بهاین ترتیب میتوانید بسادگی مطلع شوید كه چه كارهایی بهصورت پنهانی انجام گرفته تا تغییرات موردنظر شما اعمال شود.

بررسی همهجانبه

اگر یك كارآگاه برای تحت نظر گرفتن یك فرد در منزلش فقط به كنترل در ورودی و خروجی اكتفا كند، این احتمال وجود دارد كه فرد مذكور از پنجره خارج شود! باتوجه به این مثال، كاملا مشخص است كه چنانچه نرمافزار فوق فقط به كنترل تغییرات بهوجود آمده در فایلها بپردازد ممكن است در رجیستری، سرویسهای سیستمی و... تغییراتی ایجاد شودكه از دید نرمافزار پنهان بماند. پس برای جلوگیری از بروز این مشكلات و عملكرد دقیق نرمافزار باید تمام بخشهای سیستمعامل كنترل شود و مورد بررسی ویژهای قرار گیرند كه این كنترلها بهطور كاملا دقیق توسط SysTracer بهانجام میرسند. این نرمافزار قادر است تغییرات بهوجود آمده در بخشهای مختلف اعم از فایلها و پوشهها، كلیدهای رجیستری، سرویسهای سیستمی، درایورهای سیستم، نرمافزارها و پروسههای فعال، دیالالهای فراخوانی شده و... را مورد بررسی قرار داده و بروز كوچكترین تغییر در آنها را به شما اعلام كند.

-پسورد فايل فشرده : www.rasekhoon.net

به عمل كار برآيد، به سخنداني نيست

اگر دوست دارید عملكرد واقعی این نرمافزار را مورد سنجش قرار دهید و با روش استفاده از آن نیز آشنا شوید، با مثال زیر همراه شوید!

در این مثال ما قصد داریم بدون در اختیار داشتن رمزعبوری كه برای حفاظت از بخش تنظیمات نرمافزار!avast استفاده میشود، آن را حذف كنیم و به این تنظیمات دسترسی یابیم. برای انجام این كار و كشف فایل حاوی رمز عبور یا بخشهای شامل تغییرات موردنیاز جهت حفاظت از برنامه به روش زیر عمل میكنیم:

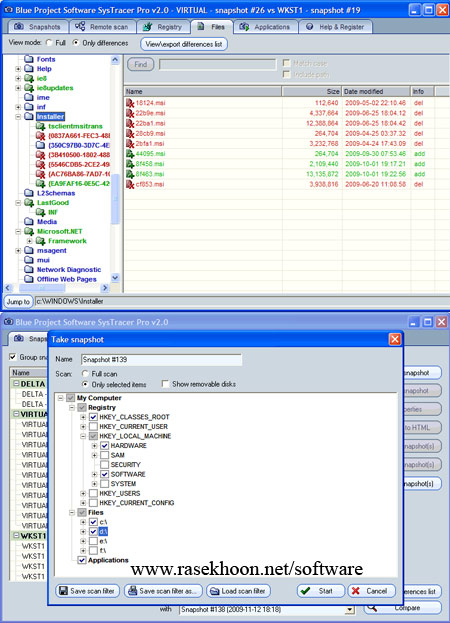

1ـ ابتدا نرمافزار SysTracer را اجرا میكنیم و با انتخاب گزینه Take snapshot از سمت راست برنامه در تب Snapshots، عملیات تهیه كپی از اطلاعات فعلی را آغاز میكنیم.

2ـ با انتخاب گزینه فوق، پنجرهای با گزینههای مختلف در اختیار شما قرار خواهد گرفت. در این پنجره با انتخاب گزینه Full scan، تمامی اطلاعات و فایلهای موجود در عملیات مورد بررسی قرار خواهند گرفت (كه این كار نیازمند صرف زمان طولانی خواهد بود) با انتخاب گزینه Only selected items، فقط اطلاعات و بخشهایی كه شما مشخص كنید بررسی میشوند.

3ـ با مشخص كردن نوع بررسی و كلیك روی دكمه Start عملیات بررسی وضعیت فعلی رایانه آغاز میشود. (پیشنهاد میشود تا اتمام این كار از رایانه استفاده نكنید تا هیچگونه تغییری در اطلاعات ایجاد نشود)

4ـ پس از اتمام بررسی وضعیت فعلی، پیغامی شامل موفقیتآمیز بودن مراحل انجام كار و تعداد اطلاعات، فایلها، كلیدهای رجیستری و... كه مورد بررسی قرار گرفتهاند نمایش داده میشود.

5 ـ تا این مرحله شما یك كپی از وضعیت پیش از اعمال تغییرات را در اختیار دارید و كاری كه در این مرحله باید انجام دهید اعمال تغییرات موردنیاز در نرمافزار موردنظرتان است. بهعنوان مثال ما قصد داریم برای دسترسی به بخش تنظیمات نرمافزار !Avastیك رمز عبور تعیین كنیم. در این مرحله این كار را انجام میدهیم و ادامه مراحل را به روش زیر بهانجام میرسانیم.

6 ـ مراحل یك تا چهار را برای ایجاد یك كپی دیگر از وضعیت سیستم پس از اعمال تغییرات ایجاد شده در مرحله 5، تكرار میكنیم. بهاین ترتیب یك كپی دیگر از وضعیت سیستم در اختیار ما قرار خواهد گرفت كه شامل تغییرات ایجاد شده در مرحله 5 خواهد بود.

7 ـ حالا دو وضعیت ایجاد شده كه یكی مربوط به پیش از اعمال تغییرات و دیگری مربوط به پس از اعمال تغییرات است را انتخاب كرده و با كلیك روی گزینه Compare به بررسی تفاوتهای میان آنها میپردازیم.

8 ـ با كمی دقت و البته چند مرتبه سعی و خطا در این مثال مشاهده میشود كه رمزعبور مربوط جهت حفاظت از بخش تنظیمات برنامه !Avast در فایلی با نام aswResp.dat ذخیره شده و با حذف این فایل از روی هارددیسك، رمز عبور برنامه نیز حذف شده است و دسترسی به بخش تنظیمات آن بدون در اختیار داشتن رمز امكانپذیر میشود.

توجه:

از آنجا كه نرمافزارهای مختلف از جمله ویروسیابها، ابزارهای آنلاین و... در هر لحظه عملیات پشت پردهای را به انجام میرسانند و ممكن است حجم اطلاعات قابل مقایسه بین دو وضعیت سیستمعامل را برای شما پیچیده كنند، پیشنهاد میكنیم كشف اسرار برنامههای موردنظرتان را در یك ویندوز فاقد برنامههای مختلف بهانجام برسانید تا علاوه بر كاهش تفاوتهای بیهوده كه توسط دیگر نرمافزارها در فایلهای وضعیت برنامه ایجاد میشوند، سرعت ایجاد صورت وضعیت از اطلاعات نیز افزایش یابد.